Guía de anonimato y seguridad en línea

¿Qué puede ser si no te proteges?

Puede ser encarcelado por una clase de publicación política desde su página personal en las redes sociales.Сualquiera puede robar datos de tarjetas, pasaportes, y esto creará problemas

Puede ser chantajeado, enmarcado o utilizado como evidencia en la corte

Pueden minar a través de ti, pueden poner un bot SOX

Alguien puede hackear sus sitios usando filezilla y vulnerabilidades del navegador

Puede robar inicios de sesión y contraseñas del navegador

Pueden acceder a la cámara web y verte ...

Pueden cifrar sus datos y exigir un rescate.

Pueden reemplazar anuncios, pueden incrustar scripts en el navegador

Pueden falsificar DNS y atraparte

puede ser encarcelado por descargar una copia pirateada de una película (especialmente en Europa)

Las autoridades pueden descubrir que eres tú quien tiene la intención de comprar drogas

Sus acciones ilegales están disponibles para ver en 1 clic. Casi todos los webmasters tienen información indeseable en su computadora, por lo que pueden castigar

¿Es posible protegerse al 100%?

No, pero puede reducir significativamente los riesgos de desanonimización y robo de datos.La historia que observé algunos no está de vuelta. En ciertos círculos, se conoce a una persona con el apodo de Severa, este es uno de los mayores spammers del mundo, él mismo es de la Federación Rusa. Durante unos 20 años envió spam a los jabones, vertió todo lo posible, excepto RU, se defendió de manera muy competente, llevó una vida activa en los foros y nadie lo había visto, aunque todos lo conocían. Pero hace unos años, él y su familia fueron a España, donde fue recibido y entregado a las autoridades estadounidenses, ahora brilla durante varias décadas, ya que se le acusa de interferir en las elecciones presidenciales. Este es un ejemplo de que no hay una defensa perfecta. Existe un equilibrio de intereses en usted y sus medidas de seguridad.

Lo más molesto es que, junto con él, todavía había mucha gente de su lista de contactos en el jabber y en los foros. Entonces, incluso si no te atrapan, también correrás el riesgo de que te atrapen por el culo. Por lo tanto, el anonimato y la protección de la información son necesarios para todos, sin excepción.

Trabajo en blanco, ¿necesito todo esto?

Además del ejemplo anterior, no olvide que vive en un país donde las leyes y principios básicos de confidencialidad personal, privacidad de la correspondencia, etc. no funcionan. Escríbele a una niña de unos 20 años en contacto para que se conozcan. Pero en realidad, tiene 15 años y te está demandando según el artículo correspondiente, o te pedirá dinero por silencio. VK fusionará rápidamente sus datos en la corte, y allí su teléfono, correo e IP. Y eso es todo, incluso si usted mismo otmazhatsya crea muchos problemas. Hay muchos casos en los tribunales sobre tales situaciones, no piense lo que inventé)¿Cómo me protejo en la práctica?

✅ 1. Cifrado de datos en medios.

Todo comienza con los datos. He encriptado todos los datos de trabajo y todos los programas están almacenados en la unidad del sistema, que está completamente encriptada. Como dije, uso truecrypt 7.1a. Me gusta y estoy acostumbrado a él. Puede usar bitlocker u otros programas, la esencia no cambia.Puede descargar la versión segura aquí, por ejemplo. Y es mejor verse en Google, para no poner programas en el enlace de un extraño para usted. Puedo propagar troyanos así, no lo olvides. No puedes confiar en nadie.

Realizo copias de seguridad en discos duros externos que también están totalmente encriptados.

No uso nubes de Yandex, Google, etc., porque está jodido))) Invento y recuerdo contraseñas de 20-30 caracteres y las mantengo en mi cabeza. Sí, esto es una vulnerabilidad hasta cierto punto, pero me conviene.

✅ 2. Programas portátiles

Intento descargar todos los programas solo en versión portátil. Por ejemplo, utilizo Firefox portátil, almacena todos sus datos en una carpeta. Puede ser arrojado a algún lugar, eliminado o copiado, es conveniente. Los archivos del navegador no están dispersos por el sistema.

A veces trabajo con una tarjeta SD de 8 gigas, está encriptada y allí están todos los programas portátiles: telegrama, navegador, etc. Tomo una computadora portátil, pongo un trukript allí, descifro la unidad flash y trabajo, luego la saco y listo, no hay rastros en la máquina

Muchos programas populares tienen una versión portátil, mira.

✅ 3. Cifre el tráfico a través de su VPN

¿Por qué necesito una VPN? Creo que entiendes que la VPN oculta tu IP real, pero es un poco. VPN encripta el tráfico, pero el proveedor no ve lo que está haciendo y lo que escribe en las redes sociales. Sí, hay muchos donde está https, pero muchos donde no hay ninguno. VPN quema el hecho de que te estás ocultando a ti y a tus datos, bueno, déjalo ir. Esto es mejor que poner todo afuera.No uso una VPN pública, tengo mi propio servidor por $ 5, los registros y el ping inverso están deshabilitados, esto es suficiente. Solía usar doble VPN, pero la velocidad me molestaba. Sí, VPN reduce la velocidad de 3 a 4 veces, esto debe tenerse en cuenta. Pero si tiene 50 megabits en el cable, habrá 10, que generalmente es suficiente para muchas tareas.

Desventajas de los servicios públicos de VPN

IP no deseada en la lista negra

Entradas más probables incluidas

No se sabe qué hacen con su tráfico, solo pueden robar datos

Beneficios de su servidor VPN

- IP está limpio, si se ensucia, se puede reemplazar sin cargo adicional

- El registro está deshabilitado y puede verificarlo

- Puede configurar funciones adicionales, por ejemplo, prohibir el ping inverso

- Sus datos solo están con usted y su proveedor de alojamiento. Necesita un proveedor de alojamiento que haya sido probado a lo largo de los años y tenga una reputación ideal.

- ¡El precio es exactamente el mismo, los mismos 5 dólares!

✅ 4. Contraseña en BIOS

Esto es protección contra el tonto, en caso de que pierda una computadora portátil. No le ahorra cavar deliberadamente en los datos, pero establecer una contraseña es muy simple, y ¿por qué no hacerlo?✅ 5. Protección contra fugas de DNS

Si usa un proxy o algo similar, consulte aquí https://www.dnsleaktest.com/ su DNS, tal vez él ya sepa de usted. Puede solucionar esto mediante la instalación como DNS 8.8.8.8✅ 6. Protección contra interrupciones de VPN

Si la VPN se cayó, no lo notará. Estoy buscando una solución: prescribo un servidor DNS VPN en la configuración de conexión a InternetPrescribimos 10.180.1.1 y cuando la VPN se rompe, las solicitudes de dominios no desaparecerán. Pero esto se aplica solo a los dominios, en ip todo desaparecerá como de costumbre. Por lo tanto, el navegador puede no funcionar y el telegrama o filezilla continuará transmitiendo datos.

Pero si la VPN se cae, lo notará casi de inmediato, ya que los sitios dejarán de funcionar.

Esto debe hacerse con cada conexión una vez.

✅ 6. Borrar datos del sistema

Diferentes programas dejan rastros en el sistema, por ejemplo, RDP almacena el historial de conexión, o un filezilla deja los servidores donde estaba la conexión en los registros, junto con las contraseñas.Debe limpiarse regularmente; yo uso CCleaner Portable. Tal vez hay algo mejor, pero no me molesto mucho con esto

✅ 7. Perfiles en redes sociales

Este es el mayor agujero de seguridad de muchas personas.En resumen, no debe tener páginas personales, o las tienen, pero no puede ser identificado por ellas. También debe ajustar cuidadosamente la privacidad de su página.

Tengo perfiles, ya que trabajo y me comunico con las personas, pero me adhiero a dichas reglas.

El registro no es a su correo ni a su tarjeta SIM

No hay fotos personales ni fotos de lugares por los que pueda identificarse (apartamento, ciudad, etc.)

Apellido y nombre cambiado

Del mismo modo, Google, Yandex, Mailru y otros servicios: no puede escribir su nombre allí.

Tuve un caso, demandé al deudor. Escribió un recibo de que se endeudó a la abuela, pero yo no le di el botín, sino que le di el equipo al mismo precio. De acuerdo con la ley, esto no se puede hacer y el recibo no funcionará, y presentó pruebas en la corte en forma de nuestra correspondencia de contacto, donde acordamos tal esquema.

El juez me preguntó si esta es mi cuenta, le dije que no, aunque era mía. Pero no estaban mis fotos y los nombres completos eran diferentes, por eso me creyeron y gané el caso.

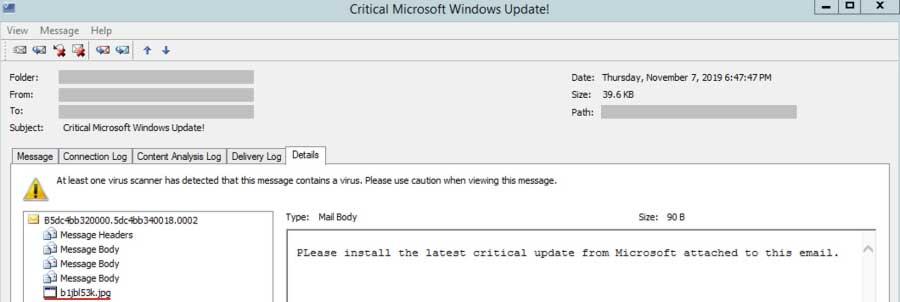

✅ 8. Olvídate de los antivirus

Además del hecho de que los antivirus no realizan sus funciones en el 95% de los casos, reciben datos de diferentes maneras. No uso software antivirus.Solo entiendo cómo funciona el cifrado de archivos. Esto también es conocido por aquellos que propagan virus.

Virus, ejecutable, JS, etc., todo esto encripta sin problemas y detecta los antivirus con una gran cantidad de zombis

En general, los antivirus son pura comercialización y estafa.

✅ 9. Virtualka o Dedik para ejecutar archivos izquierdos y navegar en sitios sospechosos

Creo que todo está claro aquí, al lanzar algún tipo de archivo o al ir a una URL extraña, es mejor usar una máquina virtual o una dedicación.Dediks cuestan 1-2 dólares, es mejor que ponerse un cargador.

✅ 10. Tarjeta SIM para trabajar

La tarjeta SIM izquierda debe ser en caso de registro de algo: una red social, correo, etc.Debe reponerse entre $ 4-5 por mes y hacer llamadas una vez al mes o enviar SMS, de lo contrario, después de 3-6 meses, dependiendo del operador, simplemente se bloqueará.

Al registrar un kiwi en su habitación y recibir dinero para cuentas FB malcriadas, corre el riesgo de ingresar. Aunque para tales casos es mejor comprar una billetera de kiwi lista para comer.

✅ 11. Diferentes contraseñas en todos los sitios

La regla principal que sigo es que las contraseñas deben ser diferentes en todos los sitios.Puede iniciar sesión en algún sitio con la contraseña "kjslfhw89gh", pero si la misma contraseña coincide con su correo, eso es todo.

En algún momento tuve un servicio, los propietarios de la empresa se registraron allí. Utilizaron el correo corporativo para los registros y establecieron contraseñas para acceder al sitio.Entonces, por interés, revisé varias docenas de correos, y descubrí que MEDIA las contraseñas que dejaron conmigo fueron a los buzones donde están los documentos, correspondencia, informes y datos privados.

Cree un algoritmo mediante el cual creará contraseñas en su cabeza y las recordará. Tengo 500 contraseñas y las recuerdo todas, solo por haber inventado mi algoritmo una vez.

Puede usar software como LastPassword, pero estoy acostumbrado a tener todo en mente, intenté varias veces cambiar a programas, pero no funcionó. Y, por supuesto, también tienen vulnerabilidades, por lo que esto no es una salvación. La cabeza es el mejor lugar para almacenar datos importantes.

✅ 12. Mensajeros

No uso vibe, WhatsApp y otras cosas. Uso Telegram, pero también deanonite justo después del registro, solicitando un número de teléfono para la activación. Puede especificar otra, esta solución. Sí, y Telegram recientemente prometió transferir el teléfono y la dirección IP de la persona a quien iniciaron el caso. No me gustaPero Telegram ha creado una política adecuada para los usuarios y aún no es visible detrás de las jambas, por lo que es adecuada para muchas tareas.

La mejor opción para la comunicación anónima es Jabber + OTR. Yo uso el cliente Pidgin.

Puede descargarlo en el sitio externo. Además, debe instalar el complemento OTR, que protegerá los datos.

Debe elegir un servidor para crear la cuenta, lo mejor de todo japonés u otros asiáticos, necesita googlearlo. Mi servidor no ha aceptado nuevos registros durante 5 años.

Desafortunadamente, el problema con jabber en iPhones es que no pude ponerlo, pero no lo necesito allí.

✅ 13. Contraseña de la cuenta

Parece una bagatela y un agujero obvio, pero por alguna razón algunos no ponen una contraseña en su cuenta en Windows o Mac. Está claro que esta protección no es mucho mejor que la contraseña del BIOS, pero sigue siendo importante.También tomé el hábito cuando dejo la computadora portátil, presiono Win + L y salgo de la cuenta. Lo dejo incluso si me voy a poner las brasas para una cachimba. Simplemente sucede en la máquina. Por las dudas))

✅ 14. ¿Dónde haces clic y qué descargas?

No puede hacer clic en los enlaces que le envían, ni siquiera personas conocidas. Puede seguir los enlaces en las redes sociales u otros sitios conocidos, pero debe verificar si el dominio está escrito correctamente.Es suficiente hacer clic y entrar en el grupo, y luego colocará el cargador y luego cualquier otra cosa.

Del mismo modo archivos. No instale ni ejecute nada que tenga el formato exe, pdf, doc. C exe es comprensible, pero los archivos de documentos también tienen vulnerabilidades, a través del mismo acróbata que usaron para romper muchas computadoras. Use una máquina virtual, si realmente necesita ver algo

✅ 15. Tus apodos

Muy a menudo las personas ponen los mismos apodos en diferentes foros, sitios, redes sociales y mensajería instantánea.Y lo uso. Cuando alguien me golpea o quiero hacer un trato con alguien, verifico el apodo de la persona y encuentro sus perfiles en muchos sitios. Esto da una imagen de una persona, sus actividades, reputación, etc.

Puedes consultar en Google, VK, FB y otras redes sociales.

Por lo tanto, establezca una regla para usar su apodo con mucho cuidado, o invente apodos diferentes cada vez, o use otros comunes, como Alex, Qwerty, etc.

✅ 16. Errores, embotamiento e inatención

Incluso los anuncios más feroces no pueden descartar el factor humano. Los delincuentes más inteligentes tienden a quemar ya sea por sus errores o por demasiada confianza en sí mismos.Siempre debemos tratar de estar alerta, acercarnos conscientemente al trabajo, verificar y verificar nuestras debilidades.

Para resumir

No hay 100% de seguridad y anonimato, si alguien realmente necesita llegar al fondo de usted y habrá dinero y conexiones para esto, tarde o temprano lo descubrirán.Pero es suficiente seguir estas simples medidas de seguridad para deshacerse de la mayoría de los problemas.

Enlaces útiles para la verificación del anonimato

https://whoer.net/ruhttp://f.vision/

https://whatleaks.com/